QUIC(HTTP/3基盤プロトコル)

UDPベースの次世代トランスポートプロトコル。1-RTT/0-RTT接続、ストリーム多重化、接続マイグレーションを可視化

📌QUICとは

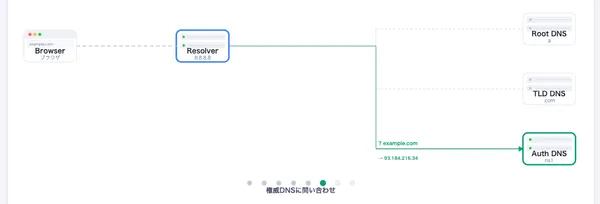

QUICは、UDPの上にTCPの信頼性とTLSの暗号化を統合した次世代トランスポートプロトコルです。HTTP/3の基盤として採用されており、接続の高速化、ストリーム多重化、接続マイグレーションを実現します。高速道路の比喩で考えてみましょう。TCP+TLSでWebサイトにアクセスする場合、まずTCP接続の確立(SYN→SYN-ACK→ACK)で1往復、次にTLS暗号化の確立(ClientHello→ServerHello→...)で1-2往復、合計2-3往復(RTT)が必要です。これは一般道で何度も信号待ちするようなものです。QUICはTLSをトランスポート層に統合することで、たった1往復で接続+暗号化の両方を完了します。まさに高速道路でノンストップで目的地に向かうイメージです。QUICはGoogleが2012年に開発を開始し、自社サービス(YouTube、Google検索、Gmail等)で実運用しながら改良を重ねました。2021年にIETFがRFC 9000として標準化し、HTTP/3の基盤プロトコルとして採用されました。現在ではCloudflare、Fastly、Akamai、Meta(Facebook/Instagram)など主要なインターネット企業が採用しており、世界のWebトラフィックの約30%がQUICで処理されていると推定されています。上のツールで「初回接続(1-RTT)」シナリオを再生すると、クライアントとサーバーの間でInitialパケットとHandshakeパケットが交換される様子が確認できます。TCP+TLSでは2-3 RTT必要な処理が、QUICではわずか1 RTTで完了する点に注目してください。

📌特徴

- 🚀TLS統合で1-RTT接続:TCPでは3ウェイハンドシェイク(SYN→SYN-ACK→ACK)で1 RTT、続いてTLSハンドシェイク(ClientHello→ServerHello→...)で1-2 RTT、合計2-3 RTTかかります。QUICはトランスポート層にTLS 1.3を統合しており、Initialパケット内にTLS ClientHelloを内包して送信するため、たった1 RTTで接続確立と暗号化の両方が完了します。さらに、以前接続したサーバーへの再接続時は0-RTT(ゼロラウンドトリップ)で、ハンドシェイク完了前にデータ送信を開始できます。上のツールで「0-RTT再接続」シナリオを再生すると、Initialパケットと同時にデータが送信される様子が確認できます。

- 🔒暗号化がデフォルト:TCPではHTTPヘッダー等が平文で送信される可能性がありますが、QUICではすべての通信がTLS 1.3で暗号化されます。HTTPヘッダーやペイロードだけでなく、パケット番号や接続制御情報まで暗号化されるため、中間者攻撃や通信内容の盗聴が極めて困難です。これにより、ISPやネットワーク管理者がQUICトラフィックの内容を解析できなくなるため、プライバシーが向上します。

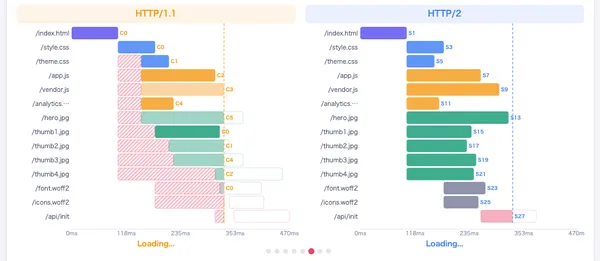

- 🔀ストリーム独立:HTTP/2はTCPの単一コネクション上で複数のリクエストを多重化しますが、TCPレベルで1つのパケットがロストすると、全リクエストが待たされます(Head-of-Line Blocking)。QUICは各ストリームが独立したバッファとフロー制御を持つため、Stream 1でパケットロスが起きてもStream 2のデータ転送は影響を受けません。Webページの読み込みでは、HTML・CSS・JS・画像がそれぞれ別ストリームで並行ダウンロードされ、1つのリソースの遅延が他に波及しません。上のツールで「ストリーム多重化」シナリオを再生すると、Stream 1のパケットロス時にStream 2が正常に動き続ける様子が確認できます。

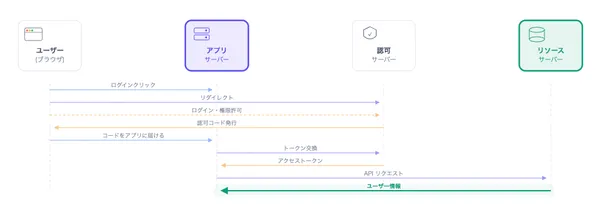

- 📱接続マイグレーション:TCPは(送信元IP、送信元ポート、宛先IP、宛先ポート)の4組で接続を識別するため、Wi-Fiからモバイル回線に切り替わるとIPアドレスが変わり、接続が切断されます。QUICはConnection ID(接続識別子)で接続を管理するため、IPアドレスが変わっても同じ接続を維持できます。例えば、電車の中でWi-Fiスポットを通過してモバイル回線に切り替わっても、YouTubeの動画再生やZoomの通話が途切れることなく続行できます。上のツールで「接続マイグレーション」シナリオを再生すると、Wi-Fi→モバイル回線の切り替え時にConnection IDにより接続が維持される様子が確認できます。

🌍実はもう使われている

「聞いたことがない」と感じるかもしれませんが、QUIC は今あなたが使っているブラウザでもう動いています。Chrome、Firefox、Safari、Edge など主要ブラウザはすべて QUIC(HTTP/3)に対応しており、対応サーバーに接続すると自動的に QUIC が使われます。

ユーザーが意識する必要はなく、ブラウザとサーバーが自動的に「QUIC が使えるなら QUIC で、使えなければ TCP で」と切り替えます。

📌ユースケース

📌用語解説

= 接続識別子

= データフロー

= 初期パケット

= ハンドシェイクパケット

= ゼロラウンドトリップ再接続

= パス検証