CORS(Cross-Origin Resource Sharing)

異なるドメイン間の API リクエストをブラウザが安全に許可するための仕組み。

📌CORSとは

CORS(Cross-Origin Resource Sharing)は、ブラウザが異なるオリジン間でのHTTPリクエストを安全に制御するための仕組みです。マンションに例えてみましょう。同じマンション(同一オリジン)の住人なら自由に行き来できますが、別のマンション(別オリジン)の部屋に入るには、その部屋の住人から「許可証」をもらう必要があります。CORSヘッダーはこの「許可証」に相当します。

上のツールで「シンプルリクエスト」シナリオを再生すると、OriginヘッダーとAccess-Control-Allow-Originヘッダーのやり取りが確認できます。

📌特徴

- 🔒同一オリジンポリシー:ブラウザはデフォルトでクロスオリジンリクエストをブロックします。同じスキーム(http/https)、同じホスト、同じポート番号の組み合わせを「同一オリジン」と呼び、これが一致しないリクエストはすべてクロスオリジンとして扱われます。サーバー側の設定がなければ、fetchやXMLHttpRequestでのクロスオリジンアクセスは失敗します。

- ✈️プリフライトリクエスト:PUT、DELETE、PATCHメソッドや、AuthorizationやContent-Type: application/jsonなどの非シンプルヘッダーを使う場合、ブラウザは自動的にOPTIONSリクエスト(プリフライト)を送信します。サーバーが許可を返して初めて本リクエストが送信されます。これにより、サーバーが予期しないリクエストを受け取ることを防ぎます。上のツールで「プリフライトリクエスト」シナリオを選択すると、この2段階のフローが確認できます。

- 📋Access-Controlヘッダー群:Access-Control-Allow-Origin(許可するオリジン)、Access-Control-Allow-Methods(許可するHTTPメソッド)、Access-Control-Allow-Headers(許可するリクエストヘッダー)、Access-Control-Max-Age(プリフライトのキャッシュ時間)など、複数のレスポンスヘッダーでアクセス制御を行います。「*」を指定するとすべてのオリジンを許可できますが、credentials(Cookie等)使用時は具体的なオリジンの指定が必要です。

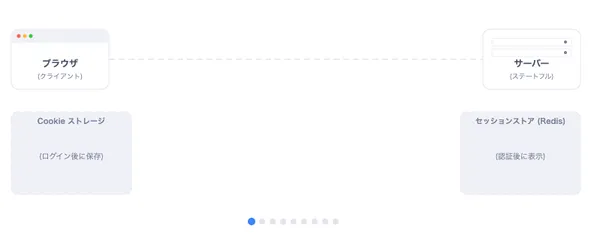

- 🍪credentials(資格情報):デフォルトではクロスオリジンリクエストにCookieやAuthorizationヘッダーは含まれません。credentials: "include"を指定するとCookieを送信でき、サーバー側でAccess-Control-Allow-Credentials: trueを返す必要があります。この場合、Access-Control-Allow-Originに「*」は使えず、具体的なオリジンを指定する必要があります。

📌ユースケース

📌用語解説

= スキーム + ホスト + ポート

= Same-Origin Policy

= OPTIONSリクエスト

= 許可オリジン指定

= 許可メソッド・ヘッダー

= プリフライトキャッシュ時間

⚖️シンプルリクエスト vs プリフライトリクエスト

CORS のリクエストは「シンプルリクエスト」と「プリフライト付きリクエスト」の2種類に分かれます。どちらになるかはブラウザが自動で判断するため、開発者が選ぶものではありません。

判断基準はシンプルで、HTTP メソッドとヘッダーが「安全」な範囲内かどうかです。

GET / HEAD / POST のいずれかPUT / DELETE / PATCHAuthorization ヘッダーを付けるContent-Type: application/json を使う📋CORS で使うヘッダー

CORS は HTTP ヘッダーでやり取りします。リクエスト側(ブラウザが自動付与)とレスポンス側(サーバーが設定)に分かれます。

リクエスト元のオリジン(スキーム + ドメイン + ポート)を伝えます。ブラウザが自動で付けるため、JavaScript から変更や削除はできません。サーバーはこの値を見て許可するかどうかを判断します。

プリフライト(OPTIONS)リクエストでのみ使われます。本リクエストで使いたい HTTP メソッドをサーバーに伝えます。

プリフライトで使われます。本リクエストで使いたいカスタムヘッダーをサーバーに伝えます。

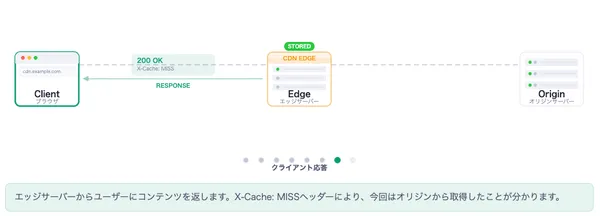

最も重要な CORS ヘッダーです。どのオリジンからのアクセスを許可するかを指定します。ブラウザはこの値とリクエスト元の Origin を比較し、一致しなければレスポンスを JavaScript から読めなくします。

* は手軽ですが、Cookie や Authorization を送る場合は使えません。本番環境では具体的なオリジンを指定するのが安全です。

プリフライトレスポンスで使います。許可する HTTP メソッドの一覧を返します。

プリフライトレスポンスで使います。許可するリクエストヘッダーの一覧を返します。

Cookie や Authorization ヘッダーをクロスオリジンで送受信するかを制御します。true にすると、クライアント側で credentials: "include" を指定した場合に Cookie が送受信されます。

プリフライトの結果をブラウザがキャッシュする秒数です。この間は同じ種類のリクエストでプリフライトが省略されます。

デフォルトでは JavaScript から読めるレスポンスヘッダーは限られています(Cache-Control, Content-Type 等のみ)。カスタムヘッダーを JavaScript から読みたい場合に指定します。

📌CORSの手順(プリフライト)

プリフライトが必要なCORSリクエストの5つのステップを追いかけます。

📌よくあるCORSエラーと対策

- -サーバーにAccess-Control-Allow-Originヘッダーが設定されていない

- -Access-Control-Allow-Originの値がリクエスト元のオリジンと一致しない

- -credentials使用時にAccess-Control-Allow-Originが「*」になっている

- -プリフライトでAccess-Control-Allow-Methodsに必要なメソッドが含まれていない

- -OPTIONSリクエストに対してサーバーが200/204以外を返している

- -サーバー側でAccess-Control-Allow-Origin: https://app.example.com を設定する

- -Express: cors()ミドルウェア、Nginx: add_header、API Gateway: CORS設定で対応

- -credentials使用時は具体的なオリジンを指定し、Allow-Credentials: trueを追加

- -OPTIONSリクエストをハンドリングし、Allow-Methods/Headersを返す

- -開発時はプロキシ(Next.js rewrites、Vite proxy)でCORSを回避可能